计算机应用隐藏的秘密(探索计算机中应用隐藏的技巧与方法)

- 电脑常识

- 2024-09-22

- 41

- 更新:2024-09-19 13:49:48

随着计算机技术的不断发展,人们对于计算机应用隐藏的需求也越来越高。计算机应用隐藏是指通过一系列技巧和方法将应用程序在计算机中隐藏起来,使其在表面上看不到。这种隐藏的目的主要是为了保护应用程序的安全性、提高用户体验和节省系统资源。本文将深入探讨计算机应用隐藏的原理和常用方法。

引导读者进入计算机应用隐藏的世界

通过介绍计算机应用隐藏的重要性和现实意义,激发读者的兴趣和好奇心。详细讲述隐藏应用对于用户隐私保护、信息安全以及系统性能优化等方面的重要作用。

了解计算机应用隐藏的基本原理

解释计算机应用隐藏的基本原理,包括文件属性修改、进程隐藏、快捷方式修改等技术手段。介绍这些原理对于实现应用程序隐藏的关键性作用。

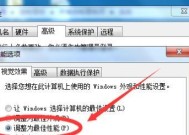

操作系统级别的应用隐藏方法

详细介绍操作系统级别的应用隐藏方法,包括修改注册表、隐藏进程、修改文件属性等,通过这些方法可以有效地将应用程序隐藏起来,使其在任务管理器和文件系统中不可见。

应用级别的应用隐藏方法

探讨应用级别的应用隐藏方法,如应用程序自身的隐藏功能、修改应用程序图标等。详细介绍如何通过这些方法将应用程序隐藏在桌面、开始菜单和系统托盘等位置。

网络通信的应用隐藏方法

介绍网络通信中的应用隐藏方法,包括使用代理服务器、混淆数据包等技术手段。解释这些方法如何保护应用程序的隐私性,防止被网络攻击者和监控者所察觉。

虚拟化技术在应用隐藏中的应用

探讨虚拟化技术在应用隐藏中的重要作用,如虚拟机技术、容器化技术等。解释如何通过虚拟化技术实现应用程序的隐蔽性和安全性。

移动端应用隐藏方法

讨论移动端应用隐藏的方法,包括在手机上隐藏应用图标、使用隐私保护软件等。详细介绍这些方法对于保护移动设备上的应用程序隐私和安全性的重要作用。

应用隐藏对于用户体验的影响

探讨应用隐藏对于用户体验的积极影响,如减少桌面混乱、提高系统运行速度等。详细讲述隐藏应用如何提升用户对计算机的操作便利性和舒适度。

应用隐藏的潜在风险与挑战

分析应用隐藏可能带来的潜在风险和挑战,如应用程序被滥用、难以管理等问题。提醒读者在使用应用隐藏技术时要谨慎,避免造成负面后果。

应用隐藏的合法性和道德性

探讨应用隐藏的合法性和道德性问题,解释在何种情况下使用应用隐藏技术是合理的,以及应该遵守的道德底线。

计算机应用隐藏在实际应用中的案例分析

通过实际案例分析,展示计算机应用隐藏技术在不同领域的应用,如金融系统、军事系统等。深入了解这些案例对于读者理解和掌握计算机应用隐藏技术具有重要意义。

未来计算机应用隐藏的发展趋势

展望计算机应用隐藏技术未来的发展趋势,包括更高级别的应用隐藏手段、智能化隐藏技术等。指导读者在技术发展中保持敏锐的观察力和创新思维。

应用隐藏的安全性评估与加固

介绍如何对已隐藏的应用程序进行安全性评估和加固,以保证隐藏应用在遭受攻击时仍能保持相对的安全性。

学习计算机应用隐藏的技术与方法

指导读者如何学习计算机应用隐藏的技术与方法,推荐相关学习资源和实践经验。鼓励读者不断探索和研究,提高自身的技术水平。

计算机应用隐藏的重要性与挑战

全文,强调计算机应用隐藏在提升用户体验、保护隐私和提高系统性能等方面的重要性,并提出面临的挑战和发展方向。鼓励读者在使用计算机应用隐藏技术时保持合理和负责的态度。

计算机应用中的隐私保护技术

在现代社会中,计算机应用已经渗透到我们生活的方方面面。然而,随之而来的安全和隐私问题也日益突出。为了保护个人信息的安全和隐私,隐藏应用成为了重要的研究领域。本文将介绍隐藏应用的背景和重要性,并探讨一些常见的隐私保护技术。

1.虚拟化技术的应用与优势

虚拟化技术是隐藏应用中常见的一种技术手段,通过将应用程序与底层系统进行隔离,实现了应用的隐蔽运行。虚拟化技术不仅可以有效保护应用程序的隐私,还能提高系统的安全性和稳定性。

2.声纹识别在隐藏应用中的应用

隐藏应用中,声纹识别作为一种生物特征识别技术,可以被用于验证用户身份,并保护用户的隐私信息。声纹识别技术具有高度可靠性和不可伪造性的特点,能够提供更安全的应用保护方案。

3.隐藏应用对隐私保护的挑战

隐藏应用虽然可以提供一定的隐私保护,但也存在一些挑战。应用本身的漏洞可能导致信息泄露,用户的个人习惯和行为模式可能被分析破解,需要综合多种技术手段来提高隐私保护的效果。

4.匿名网络与隐藏应用的结合

匿名网络是隐藏应用中常用的一种手段,通过对网络通信进行匿名化处理,可以保护用户的身份和信息不被暴露。匿名网络的运行机制和技术原理为隐藏应用提供了可靠的安全环境。

5.数据加密与隐私保护

数据加密是一种常见的隐私保护技术,通过对敏感数据进行加密处理,可以保证数据在传输和存储过程中不会被未经授权的人员获取。隐藏应用可以借助数据加密技术来增强隐私保护的效果。

6.隐藏应用在信息安全中的作用

隐藏应用在信息安全领域起到了重要的作用,不仅可以保护用户的个人隐私,还可以防止恶意软件和黑客攻击。隐藏应用的应用范围广泛,能够有效提升整体信息安全水平。

7.基于人工智能的隐私保护方法

人工智能技术在隐私保护中具有广泛的应用前景。通过深度学习和数据挖掘等技术手段,可以对用户的隐私信息进行分析和保护,提供更加精细化的应用隐私保护方案。

8.隐藏应用与个人数据保护法

随着个人数据保护法的出台,隐藏应用的合法性和规范性也受到了更多关注。合理利用隐藏应用技术,可以更好地保护用户的个人隐私,并遵守相关法律法规。

9.隐藏应用在移动设备上的实践

随着移动设备的普及,隐藏应用在移动设备上的实践也越来越多。通过隐藏应用,可以保护用户的隐私信息不被泄露,提高移动设备的安全性。

10.云计算环境下的隐藏应用

隐藏应用在云计算环境下也有着重要的应用价值。通过将应用程序部署在云端,可以提供更加安全可靠的服务,并保护用户的隐私信息不被泄露。

11.隐藏应用与大数据安全

隐藏应用可以与大数据安全技术相结合,通过对大规模数据的分析和处理,提供更加精确的隐私保护方案,保障用户的个人隐私和信息安全。

12.区块链技术在隐藏应用中的应用

区块链技术具有去中心化、不可篡改等特点,在隐藏应用中的应用能够更加安全地保护用户的隐私信息,并提供可追溯的安全性验证。

13.隐藏应用的未来发展趋势

隐藏应用作为一种重要的隐私保护技术,未来的发展趋势将会更加广阔。随着技术的不断进步,隐藏应用将在保护用户隐私和提高信息安全方面发挥越来越重要的作用。

14.隐藏应用的社会影响与风险

隐藏应用在保护用户隐私的同时也带来了一些社会影响和风险。如何平衡隐私保护和信息共享之间的关系,需要进一步探索和完善。

15.隐藏应用作为一种重要的隐私保护技术,可以在计算机应用中起到关键的作用。通过虚拟化技术、声纹识别、匿名网络等手段,可以有效保护用户的隐私和信息安全。然而,隐私保护仍然面临一些挑战和风险,需要进一步研究和探索,以提供更加可靠和高效的隐私保护解决方案。